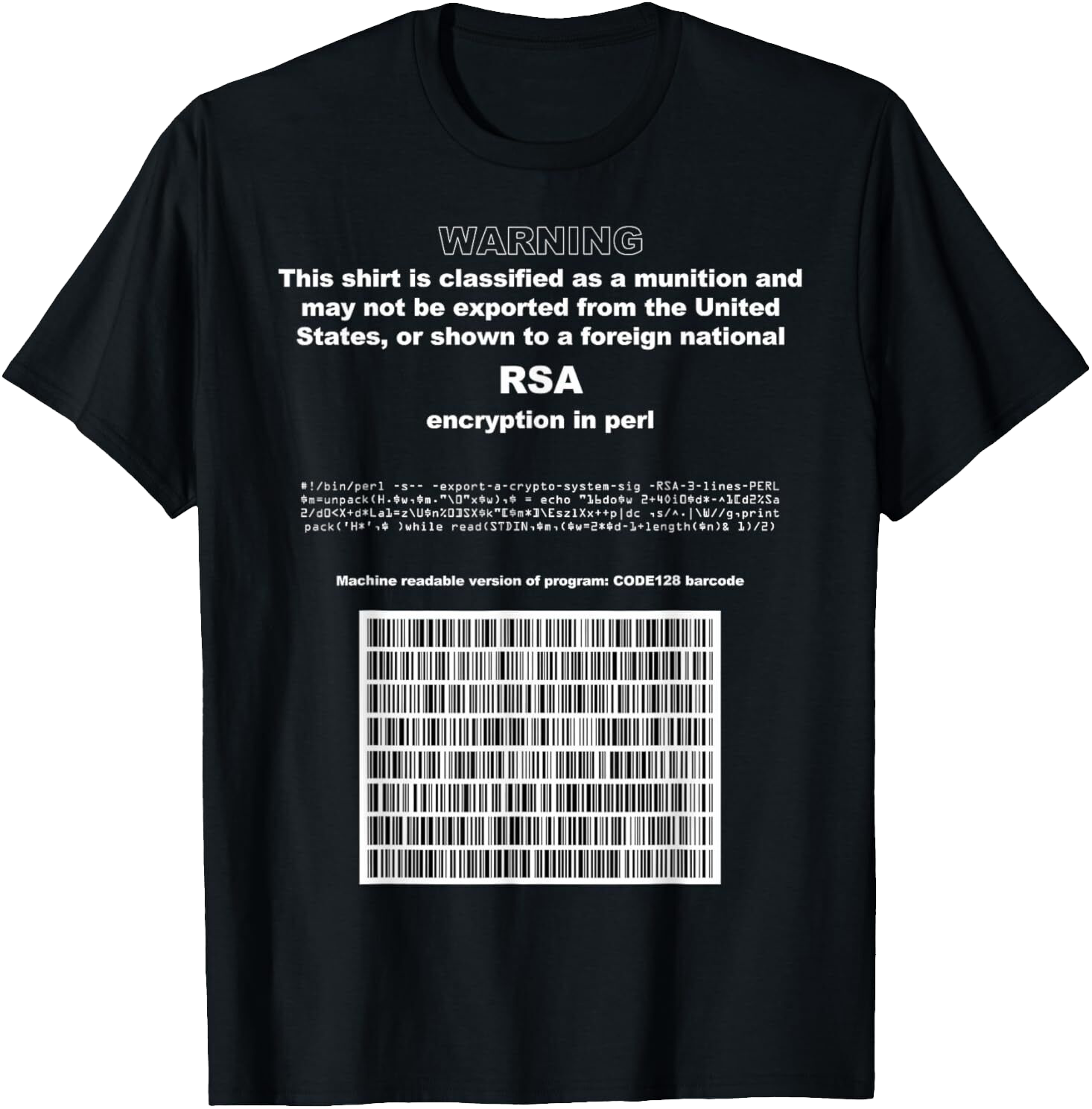

Le code source du chiffrement RSA imprim. sur un T-shirt, une des versions du Perl RSA . munitions . T-Shirt d’Adam Back, 1995.

Cette « T-shirtisation » est due à Joel Furr, mais le code a aussi été reproduit sous des formes variées, par exemple en tatouage, autant d’expressions de la lutte pour la libéralisation de la cryptographie.

Au dos de l’adaptation française du T-Shirt, la mention en bas renvoie à la loi française de l’époque et au SCSSI – Service central de la sécurité des systèmes d’information, un des ancêtres de l’actuelle ANSSI – Agence nationale de la sécurité des systèmes d’information.

À propos du code

Le code source peut être considéré par certains comme illégal en soi. Dès les lendemains de la Seconde Guerre mondiale, les États-Unis engagèrent une politique très restrictive sur l’utilisation et l’exportation des techniques de chiffrement. À l’apogée des « Crypto Wars » – la lutte pour la libéralisation du chiffrement – au début des années 1990, des cypherpunks développèrent cette mise en œuvre de l’algorithme de cryptographie RSA en langage Perl.

Tenant ainsi en quelques lignes, le chiffrement RSA pouvait être largement partagé, notamment sur un T-shirt. Le but est à la fois de troller l’État et de pointer les incohérences des lois : si la cryptographie était interdite d’exportation, qu’allait-il arriver à un voyageur amené à passer les frontières à l’aéroport avec ce code sur un T-shirt ? Pourrait-il embarquer ?

D’autres codes sources ont été également considérés comme illégaux, par exemple par certains lobbies, et diffusés largement par les internautes pour se moquer de ces lois. Ce fut le cas par exemple du DeCSS permettant de lire des DVD verrouillés contre la copie.

LE CHIFFREMENT RSA

Le chiffrement RSA – aux initiales de ses inventeurs Rivest, Shamir et Adleman – est un algorithme de cryptographie décrit en 1977, très utilisé pour transmettre des informations confidentielles de façon sécurisée sur Internet, pour le courrier électronique ou l’échange d’informations bancaires.

Les technologies de chiffrement étaient considérées comme des technologies à usages à la fois civils et militaires par le gouvernement des États- Unis, et ainsi régulées comme telles.

BIOGRAPHIE

Stéphane Bortzmeyer travaille à l’Afnic. Spécialiste des protocoles réseaux, il programme peu, surtout des petits utilitaires. Ses langages de programmation favoris sont C, Zig, Go, Python, Elixir et Haskell. Il aime réfléchir aux questions sociales et politiques que pose l’informatique, et notamment l’Internet. En 1995, il a écrit une tribune dans Le Monde qui fut le premier texte en France réclamant la libéralisation de la cryptographie.

#Encryption

#Hacking

Additional references

- L’histoire du code RSA en Perl : Adam Back, « The quest for the most diminutive munitions program » http://www.cypherspace.org/rsa/story.html

- « The original post to the cypherpunks list, followed by Hal Finney’s reply where he picks the program apart and explains how it works », Date: 9 Mar 1995 04:06:20 -0500 From: aba@atlas.ex.ac.uk To: cypherpunks@toad.com Subject: perl hackery, export-a-crypt-system http://www.cypherspace.org/rsa/org-post.html

- Le T-shirt, devenu collector, se trouve sur des plateformes de ventes d’occasion, par exemple sur eBay

https://www.ebay.com/itm/405589746700

- Jonathan Touboul. « Nombres premiers et cryptologie : l’algorithme RSA ». Interstices . 20 décembre 2007 https://interstices.info/nombres-premiers-et-cryptologie-lalgorithme-rsa/

- Anne-Sophie Letellier, « Les Crypto Wars ». À bâbord !. Revue sociale et politique, no 85, automne 2020https://www.ababord.org/Les-Crypto-Wars